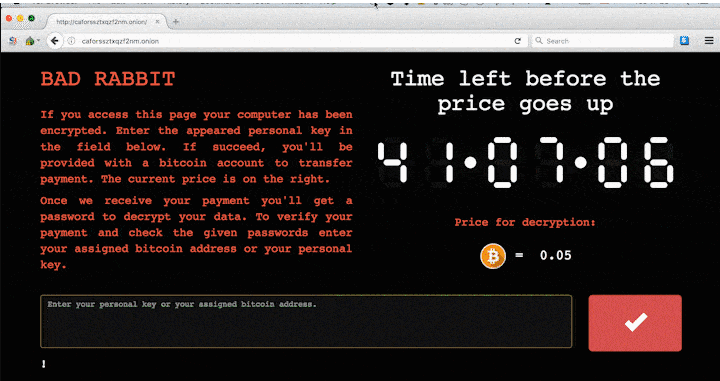

Especialistas da Kaspersky Labs, da ESET e da Proofpoint alertaram os utilizadores para a disseminação do código malicioso Bad Rabbit que sequestra os ficheiros dos computadores afetados e pede um resgate de 0.05 Bitcoin, ou seja, cerca de 260 euros, para os libertar novamente.

Na Ucrânia, o ataque foi identificado no aeroporto de Odessa, no metro de Kiev e no Ministério da Infraestrutura, embora não se confirme que é o Bad Rabbit em todas estas situações. Por outro lado, as empresas russas Interfax e Fontanka.ru já confirmaram ter sido vítimas deste código que se espalha disfarçado de atualização do Adobe Flash, explica o Engadget.

Os utilizadores que estão afetados são confrontados com um pedido de resgate e um prazo de 40 horas para pagar, antes de o preço subir novamente.

Ainda não há qualquer indicações sobre se esta vaga de ataques está relacionada com o Petya, com o NotPetya ou com o WannaCry, que afetaram milhares de utilizadores em vários países nos últimos tempos. Ainda nenhum grupo de hackers reivindicou a autoria dos ataques.